哎,不知道大伙儿有没有这种感觉啊,现在这世道真是变了。以前咱们防黑客,那是防外面的“鬼子进村”,偷偷摸摸溜进来搞破坏。现在可好,最危险的“内鬼”可能压根就不是人,而是咱们亲手请进门、天天在那儿帮忙干活儿的AI助手!特别是最近这段时间,微软AI代理漏洞这事儿在圈子里都炸开锅了,我这个平时喜欢鼓捣数码的老哥,看得那叫一个后背发凉,必须得拎出来跟大伙儿好好摆谈摆谈。

说实话,我以前也是个性子急的人,觉得AI这东西既然是大厂出的,那肯定把啥都考虑周全了,咱就只管享受科技红利就完了呗。结果呢?现实啪啪打脸。就在上个月,我帮一家小公司弄电脑维护,那老板还跟我吹牛,说他们上了微软那一套,Copilot用得飞起,员工写个邮件、整个报表啥的效率贼高。我当时还附和了几句,回家一查资料,好家伙,微软AI代理漏洞这六个字,直接给我整不会了-2-5。

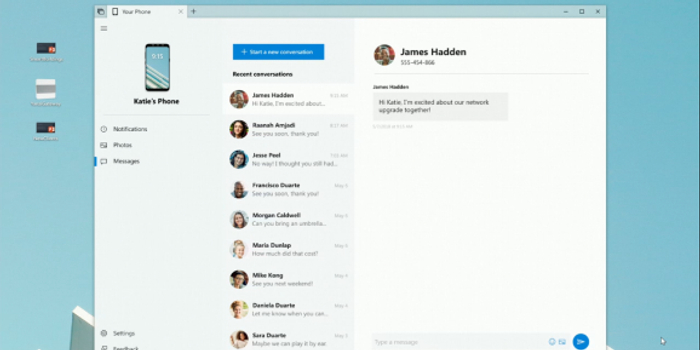

你们能想象那个画面吗?就跟你特别信任的那个秘书,平时帮你端茶倒水、整理文件,结果有一天,他脑子突然“瓦特”了,把保险柜里贴着“绝密”标签的合同,当成废纸一样,拿给全公司的人传阅。这不是扯淡么!但这事儿真的就发生了。微软自己都出来承认了,说Microsoft 365 Copilot那会儿出了个幺蛾子,它那个聊天功能,居然能绕过企业辛辛苦苦设好的数据丢失防护墙,去把那些明明加了密的机密邮件给总结了,还大大方方地拿给别人看-2-5。

这就好比啥?好比你家防盗门装得再好,结果你请来的保姆直接把保险柜密码告诉了小偷。这不仅仅是技术上的疏忽,这是逻辑上的大BUG啊!我有个在IT部门当主管的朋友,看到这个新闻当时就血压飙升,跟我吐槽说:“老李啊,你是不知道,我们这些搞安全的,以前就是守大门的,现在倒好,所有的妖魔鬼怪都从内部网络那个下水道里爬出来了,我们那些昂贵的防火墙、API网关,全成了摆设,根本看不见这些AI在自己家里搞什么名堂!”-5-8

但这还只是开胃菜,真正让我觉得后怕的,是另一个更深层次的漏洞,这玩意儿简直就是给黑客送了一份“大礼包”。如果说Copilot的漏洞是“误操作”,那接下来这个叫MS-Agent框架里的漏洞,就是赤裸裸的“被操控”了-1。

啥是MS-Agent?你可以把它理解成给AI装上了手脚,让它不光能聊天,还能真的去你的电脑里执行命令,比如删个文件、运行个脚本啥的。为了干活方便,它自带了一个“万能工具箱”,也就是能直接调用操作系统的命令。为了安全起见,开发者也搞了个“黑名单”机制,好比告诉“这几个词是禁词,这几个高危命令,打死也不能执行!”-1

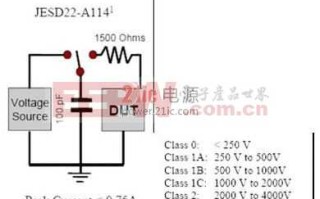

听起来好像挺靠谱,对吧?但黑客是什么人?那是一群连下水道井盖都想撬开看看有没有宝藏的家伙。他们很快就发现,这个所谓的“安全门卫”,其实就相当于拿个破筛子当门板。这个漏洞编号CVE-2026-2256,问题就出在那个“门卫”身上——它用的是基于正则表达式的黑名单-1。

这么说吧,就跟你妈为了防止你打游戏,把《王者荣耀》这个软件名给屏蔽了一样。结果呢?你把软件名字改成“者荣耀王”,或者换个特殊符号,系统就不认识了,直接放行。黑客对AI用的就是这招,把恶意命令稍加“混淆”,比如用个什么编码啊,换个命令行的花样啊,那个可怜的AI根本就分辨不出来,还傻乎乎地以为在执行普通任务呢,结果就直接把电脑的“后门”给黑客敞开了-1。

更气人的是啥?据说这个漏洞目前连个官方补丁都没有!研究人员都出来喊话了,说除非你能确保输入的内容百分百安全,不然最好别用。这就跟你买了一辆车,结果发现刹车有毛病,4S店还说“目前修不了,您开车的时候记得用脚蹭地刹车”一样,这不是坑爹吗?这就意味着,很多公司的内部网络,只要员工不小心点了个带毒的文档,或者AI读取了个被污染的网页,黑客就能在人家公司内部网络里“横向移动”,想拿啥数据拿啥数据,甚至直接整个把服务器给控制了-1。

讲到这里,可能有的朋友要问了,那咱们普通人是不是就只能躺平等着被割韭菜了?倒也不是。我这人虽然脾气急,但好在还愿意多问几个“为什么”。其实把这些漏洞摊开来看,你会发现它们都有一个共同的命门——权限太大了。

以前的软件,功能单一,权限也好控制。现在的AI代理,一上来就要“万能钥匙”,要能看所有邮件、要能执行系统命令。这就跟古代的皇帝一样,权力高度集中,一旦皇帝本人(也就是AI)被“奸臣”(黑客)给忽悠了,那底下的人就全得跟着遭殃-5-8。所以你看,不管是刚才说的MS-Agent那个命令注入漏洞,还是最近曝光的那个能让AI在硬盘上乱写文件的Semantic Kernel漏洞(CVE-2026-25592),说白了,都是因为AI太“能干”了,能干到分不清好赖话,能干到被人卖了还帮人数钱-3-7-10。

我寻思着,这事儿也给咱们敲了个警钟。科技再发达,也不能把所有的信任都一股脑地交给一个还没长大的“数字孩子”。对于咱们普通打工人,或者是小公司的老板来说,最实在的招儿,一个是别偷懒,勤快点手动打补丁,甭管是Windows更新还是啥SDK版本,出了新版本就赶紧升,像那个Semantic Kernel,到了1.70.0版本之后才把这个乱写文件的坑给填上-3-10。另一个就是别给AI发“万能工作证”,能用只读权限的,绝不给读写权限,能不让它碰核心系统的,就把它关在“沙箱”这个笼子里头-1。

唉,说了这么多,也就是希望咱们这些普通用户,能在享受科技便利的同时,也多留个心眼。毕竟在这个连“自己人”都可能随时叛变的时代,多点警惕总不是坏事。

好了,今儿就跟大伙儿聊到这儿。估计看完我这篇唠叨,不少朋友心里也是七上八下的。咱们不妨换个小场地,假设这会儿在一个数码论坛里,有几个网友提出了他们最关心的问题,咱们来模拟着唠一唠,把这个话题再往深了挖一挖。

网友“爱吃瓜的程序员”问:

老哥,你说的这些漏洞确实吓人,但我就是个写代码的,用的是微软的Semantic Kernel在搞AI开发。你说的那个什么CVE-2026-25592,CVSS评分都快拉满了,这玩意儿到底咋影响我?我总不能因为害怕就不干活了吧?有啥实操性强的建议没?

答:

哎呀,同行你好!你那句话问到点子上了——“不能因为害怕就不干活”。没错,咱们搞技术的,要是被漏洞吓住,那干脆回家种红薯得了。但你这个问题提得好,咱得把事儿掰扯清楚。

那个Semantic Kernel的漏洞(CVE-2026-25592)为啥吓人?因为它出在 SessionsPythonPlugin 这个插件上-3。这玩意儿是干嘛的?说白了,就是让咱们的AI能跟Python环境交互,去执行一些脚本或者处理文件。漏洞的具体表现就是,AI在调用 DownloadFileAsync 或者 UploadFileAsync 这两个下载上传文件的函数时,对那个“要把文件存在哪儿”的路径参数(localFilePath)没检查严实-7-10。这就给了黑客一个“路径遍历”的机会,本来AI只能往A文件夹写东西,黑客一捣鼓,AI就直接把恶意文件怼到系统核心文件夹里去了,这不就等于把整个服务器都给人家托管了么?

那咱咋办?第一,也是最直接的,就是立刻检查你项目里 Microsoft.SemanticKernel.Core 的版本,如果低于1.70.0(有的地方说1.71.0,咱们以官方最新的稳定版为准),啥也别想,赶紧升级!这就是官方给的“解药”-3-7。

第二,如果你项目里有历史包袱,或者升级不了,那就得自己动手“扎篱笆”。官方也给了补救措施,叫 Function Invocation Filter。这玩意儿像个安检员,在AI调用那些危险函数之前,先拦住检查一遍。你就得在这个过滤器里,死死地盯住那个 localFilePath 参数,建一个“白名单”,比如只允许往 C:\MySafeAI\Data\ 这个目录下写东西,但凡路径想往别处跑的,一律拦截-3-10。

第三,这是更深一层的思想,叫最小权限原则。别给你的AI进程太高权限,别让它用管理员账号跑。给它一个单独的、低权限的服务账户,就算黑客攻破了AI,想干点坏事,也会被操作系统这层权限墙给挡住。这不就多层保险了嘛!

网友“数据安全强迫症”问:

我关心的是Copilot那个泄露机密邮件的事儿。我们公司正准备全面上微软那套呢,这下搞得我心慌。你说这玩意儿,是不是只要开了Copilot,我们的商业机密就等于是放在玻璃房子里给人随便看了?有没有什么办法能管住它?

答:

这位朋友,你这个问题问得相当专业,也戳到了很多企业IT负责人的心窝子。这种担忧太正常了,毕竟谁也不想自家的商业计划书变成AI嘴里的“八卦新闻”。

咱得理性看待。Copilot那个漏洞(CW1226324)确实是存在的,而且问题出得挺“低级”——它错误地读取了“已发送邮件”和“草稿”文件夹里的内容,哪怕这些邮件已经贴上了“机密”的敏感度标签-2。这说明啥?说明AI在理解“上下文”和“权限边界”的时候,脑子确实有短路的风险。那个“Confused Deputy”(困惑的代理人)问题,在这里体现得淋漓尽致:一个本该听话的工具,因为搞不清状况,反而成了泄露数据的帮凶-5-8。

但是,这不意味着咱们就得因噎废食。想管住它,得从两个维度下手:

一个是技术设置维度。微软的防御体系不是只有一层。除了敏感度标签,还有更严格的 DLP策略。你得花大力气去精细配置这些策略,明确告诉系统:哪些人、在什么情况下、不能通过任何渠道(包括Copilot)访问哪些数据。这次翻车,就是因为Copilot在某些逻辑上“凌驾”了这些策略。所以,部署AI后,你的安全团队得花更多时间去审计和调整这些策略,不能设完就不管了。

另一个是架构隔离维度。就像前面那篇文章里提到的“沙箱”概念-1。对于最核心的机密,你是不是可以考虑物理隔离?比如,最机密的研发文档,就放在一个完全不对Copilot开放的单独知识库里。给AI划定明确的“活动范围”,就像给家里的孩子规定“只能在客厅玩,不能进厨房”一样。别让AI觉得整个公司网络都是它的后花园。

网友“人间清醒张大妈”问:

啥AI不AI的,我听不懂。我就关心,我就平时用个Outlook和Office,这些漏洞会不会把我自己电脑里的照片和银行卡密码弄丢了?微软这么大公司,出这么多篓子,是不是该赔钱?

答:

哈哈哈,张大妈您这话虽然直白,但问到根儿上了!咱们老百姓花钱买服务,图的就是个省心和放心。您这个问题,咱们得从几个角度捋一捋。

您个人的照片和银行卡密码,相对来说还是比较安全的。为啥呢?因为这些黑客攻击,大部分是有“成本”和“目标”的。这次曝光的这些微软AI代理漏洞,比如控制AI执行命令那个,或者泄露公司机密邮件那个,黑客的靶心主要是那些大公司、大机构,因为那里才有他们想要的高价值数据——一堆商业合同、技术源码、成千上万的客户资料-1-2。就像小偷要偷,肯定首选去富丽堂皇的大商场,而不是挨家挨户去翻普通住户的抽屉,因为后者的投入产出比太低。您个人电脑里的东西,对他们来说,吸引力没那么大,而且攻击成本太高。

关于微软该不该赔钱?您这想法特别好,代表了咱们消费者的心声!但在法律上,这事儿特别复杂。您点开微软服务协议的时候,里面肯定有长篇大论,其中很大一部分就是说“服务按现状提供,我们不保证百分百没漏洞”之类的“免责条款”。而且,要证明您的照片泄露,就是因为这个具体的AI漏洞导致的,而不是因为您不小心点了钓鱼邮件或者中了其他病毒,这个取证过程极其困难。所以,指望赔钱,目前来看不太现实。

不过,这不代表咱们就该忍着。咱们能做的,一是保持系统更新,别嫌烦,Windows提示打补丁,就赶紧打上,很多漏洞都是这么堵上的。二是养成好习惯,重要数据多备份,别把鸡蛋都放在一个篮子里。科技巨头们打架,咱们普通老百姓能做的,就是多留个心眼,别让自己变成那个最薄弱的环节。您说是不?